00:00

1 / 16

Épreuves E4-E5 · 21 Avril 2026

Oral de

présentation

BTS SIO Option SISR

🏢 2 stages

⚙️ 5 situations pro.

🔐 Veille Ransomwares

⏱️ 10 min

Adrien BLAIZE

007adr.github.io/Portefolio

Présentation

Parcours de professionnalisation

2026 – 2027

Licence Pro ESSIR Alternance visée

Exploitation et Sécurité des SI et Réseaux

Jan – Fév 2026

SIA BDE INSA Lyon Stage

Admin Systèmes & Réseaux · 3 situations pro.

Mai – Juin 2025

Groupe Paredes Orapi Stage

Technicien Support · Migration Win11 · CMDB

2024 – 2026

BTS SIO Option SISR La Martinière Duchère

Je suis en formation en Solutions d'Infrastructure, Systèmes et Réseaux

2022 – 2025

Bac Pro SN Jacques de Flesselles

Systèmes Numériques · option Réseaux Informatiques

Plan de la présentation

Sommaire

🎓

Présentation

- Formation & stages

- Progression professionnelle

🏢

Paredes Orapi

- Contexte & Enjeux IT

- SP1 · Migration Windows 11

- SP2 · Gestion des Actifs (CMDB)

🏛️

SIA BDE INSA

- Contexte & Enjeux

- SP1 · Proxmox & Twingate

- SP2 · Backup Automatisé

- SP3 · Incident WordPress

📡

Veille & Bilan

- Ransomwares 2025-2026

- Bilan & Projet pro

1. Stage de première année

Contexte : Groupe Paredes Orapi

📅Fondation : 1942 / 1968

💶CA : 425 M€

📍Siège : Part-Dieu (69 · Lyon)

👥Effectif : 1 650 collaborateurs

🏭Secteur : Hygiène & nettoyage pro

Mes missions globales

- 🧑💻RôleTechnicien Support N1 / N2

- 🎧AssistanceContinuité de service utilisateurs

- ⚙️ProjetModernisation du parc informatique

- 🗂️ITAMGestion des actifs & inventaire

Paredes Orapi

Enjeux & Problématiques IT

⚠️ Défi 1 · La Fusion IT

Suite au rachat d'Orapi par Paredes, deux SI distincts cohabitent et doivent être unifiés.

- 🔑 2 domaines Active Directory différents

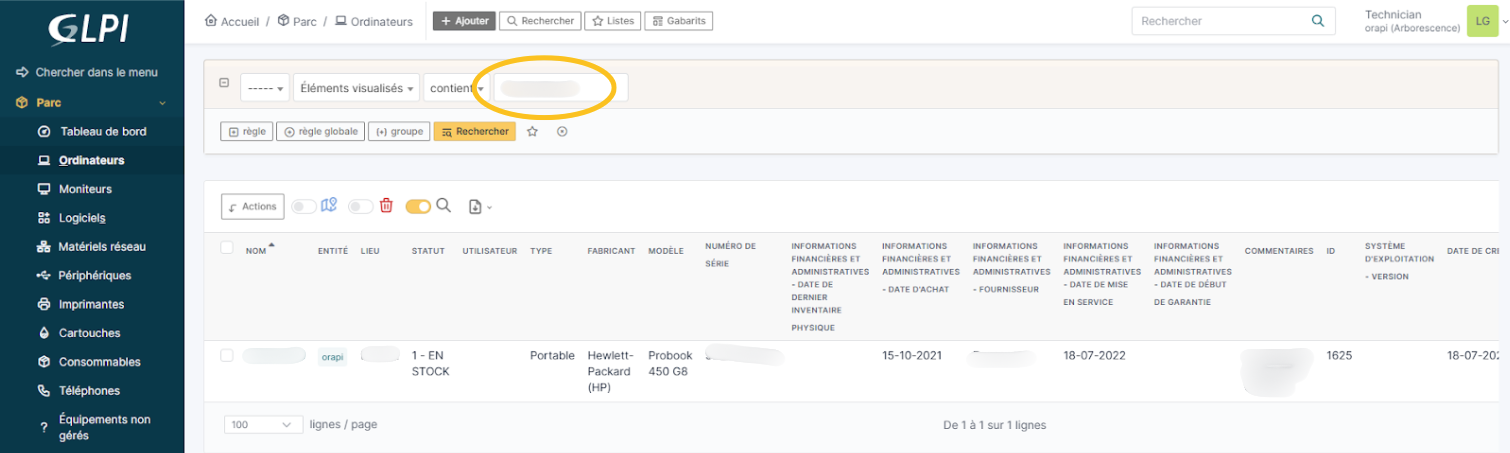

- 🎫 2 outils de ticketing (Interne Paredes vs GLPI)

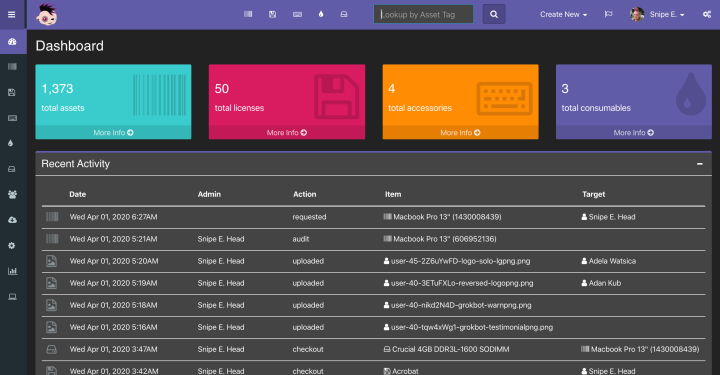

- 🗂️ 2 bases d'inventaire (Snipe-IT vs OCS)

GLPI · Orapi

Snipe-IT · Paredes

⏳ Défi 2 · Obsolescence

Vieillissement du parc exposant à des risques opérationnels majeurs.

- 🛑 Fin de support de Windows 10 (Oct. 2025)

- 🛡️ Vulnérabilités de sécurité non patchées

- ☁️ Migration Cloud : Intune + Azure AD

Microsoft Intune

Azure Active Directory

🎯

Accompagner la transition technique et moderniser le parc sans interrompre la production.

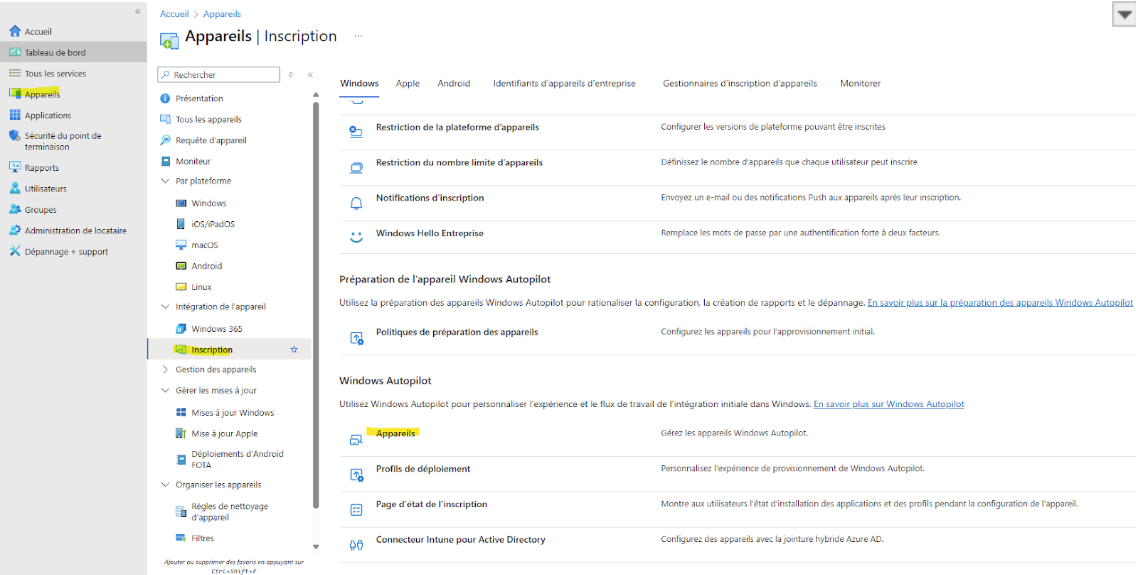

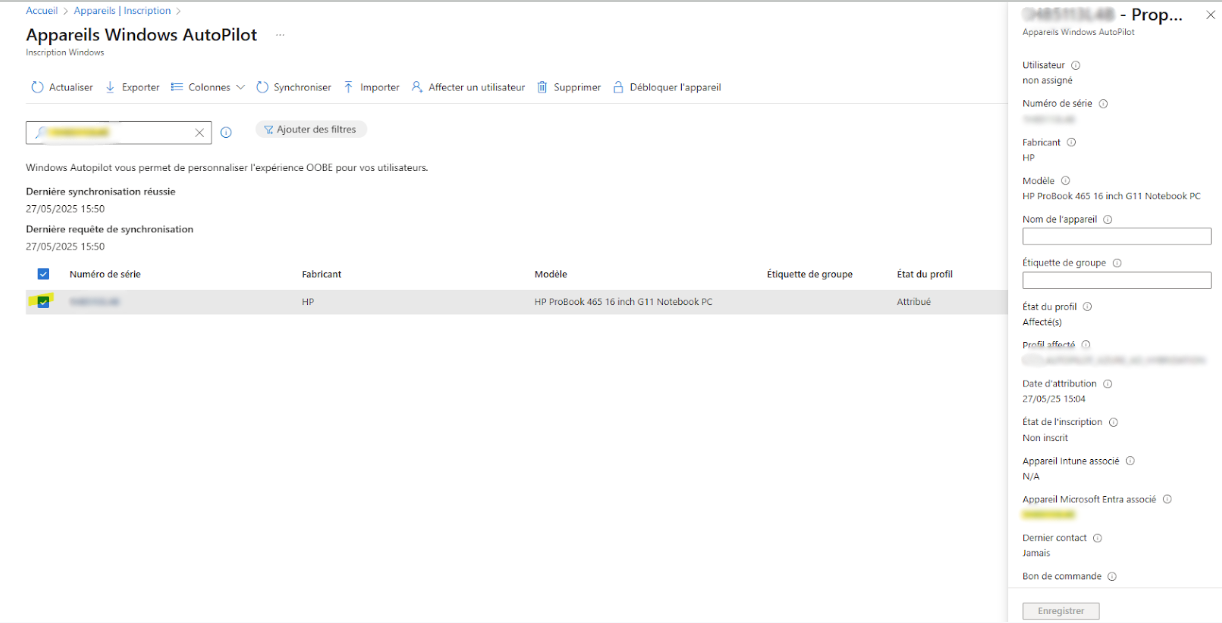

Paredes Orapi · SP1

Migration Windows 11

🎯 Moderniser et sécuriser le parc informatique

-

⚙️

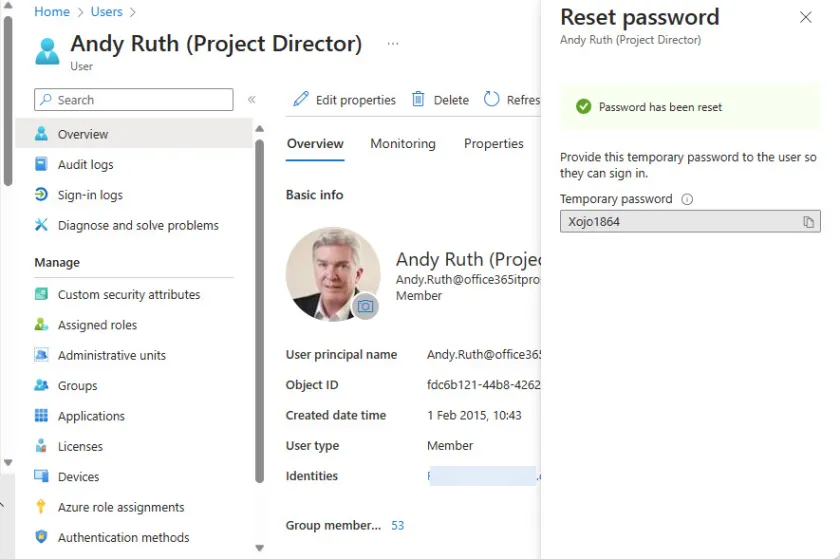

Déploiement scripté via IntuneEnrôlement automatisé Windows 11🪟 Win 10 ➔ 🪟 Win 11

-

☁️

Azure & Entra IDLicences, GPO cloud, MDP temporaires📱 Intune+ ☁️ Azure+ 🆔 Entra ID📱 Dashboard Intune

⚙️ Windows Autopilot

⚙️ Windows Autopilot 🆔 Entra ID · MDP

🆔 Entra ID · MDP

-

🔑

Double ADIntégration sur les deux domaines (Orapi & Paredes)

✅ Bilan Technique

- ›Automatisation : Scripts GPO et bascule Intune

- ›Accès Cloud : Licences Azure + MDP via Entra ID

- ›Qualité : Synchro des comptes vérifiée

- ›Support : Accompagnement utilisateurs post-migration

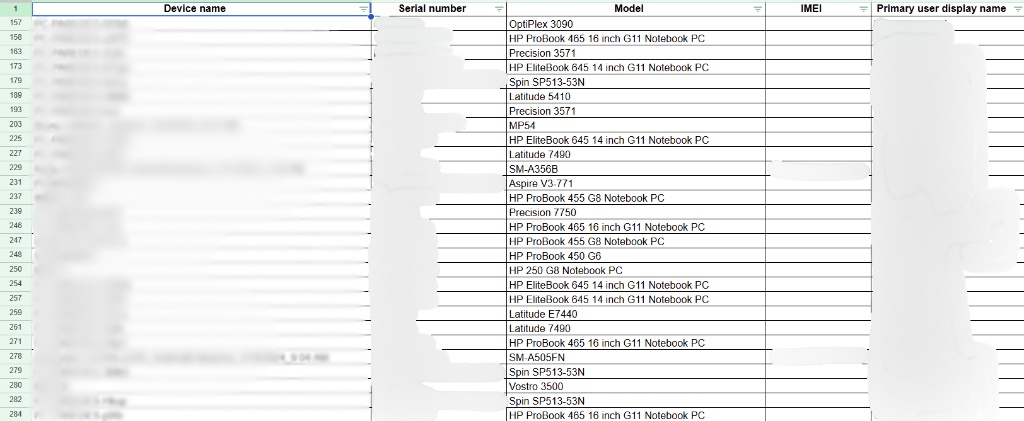

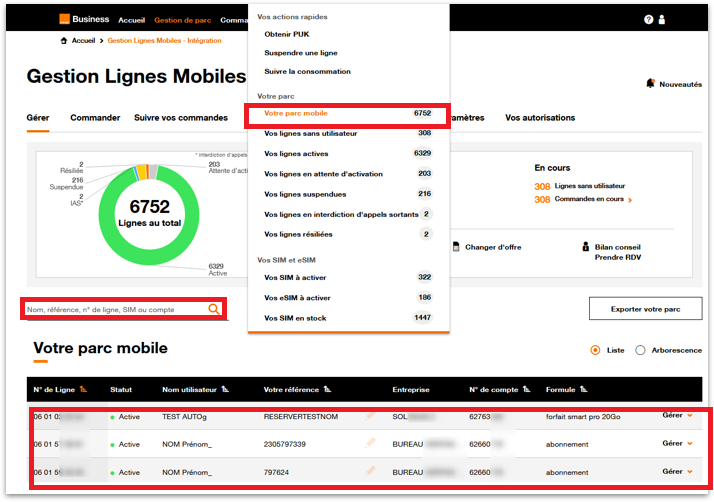

Paredes Orapi · SP2

Gestion des Actifs (CMDB)

🎯 Traçabilité complète du cycle de vie matériel — + 1 030 postes

-

🗂️

Fiabilisation croisée du parcTraitement massif des données via 4 outils📊 Excel+ 📱 Intune+ 🗃️ Snipe-IT+ 📦 GLPI📊 Excel · Consolidation données

🗃️ Snipe-IT

🗃️ Snipe-IT 📦 GLPI

📦 GLPI

-

📱

Flotte mobileGestion des lignes via Orange Business📱 Orange Business Pro

-

🔄

Cycle de vie DEEE (Déchets d'Équipements Électriques et Électroniques)Retour → DiagnosticViable :Stock / AlternanceGarantie :RéparationFin de vie :Vente / DEEE

✅ Bilan Technique

- ›Rigueur ITAM : Données croisées sur 4 outils

- ›Autonomie : Procédures d'inventaire créées

- ›Logistique : Traçabilité du retour au DEEE

- ›Volume : + 1 030 postes traités

2. Stage de deuxième année

Contexte : SIA BDE INSA Lyon

🎓Cible : 6 000 élèves-ingénieurs

🏢Réseau : 130 associations hébergées

📍Lieu : INSA Lyon · Villeurbanne

💻Stack : Majoritairement Open Source · Bénévoles

Missions confiées

- 🖥️Migration ProxmoxRecréation des VMs · redéploiement GitLab CI/CD

- 🔒Configuration TwingateAccès sécurisé au réseau interne · bridge dédié

- 💾Backup automatiséScripts Bash · Rclone · alertes Discord

- 🦠Réponse à incidentAnalyse forensique WordPress · remédiation

🏗️ Baie informatique SIA — infrastructure physique

SIA BDE INSA Lyon

Enjeux & Problématiques IT

⚠️ Défi 1 · Migration d'infrastructure

Serveurs historiques vieillissants à basculer sur une nouvelle infrastructure Proxmox — avec les moyens d'une association.

- 🖥️ Migration des VMs vers le nouveau Proxmox

- 🔁 Redéploiement des scripts GitLab CI/CD

- 🛠️ Tests sur serveurs de rab malgré le vieillissement

- 💰 Budget asso limité : faire avec l'existant

🛠️ Serveurs vieillissants — "de rab"

⏳ Défi 2 · Contraintes & Sécurité

Dépendance forte au réseau INSA et failles CMS à traiter en conditions réelles.

- 🔐 Whitelist MAC INSA imposée par l'infra parente

- 🦠 Vulnérabilités CMS : plugins WordPress obsolètes

- 🌐 Reconfiguration complète des services applicatifs

- 🔔 Continuité de service pendant la bascule

🎯

Migrer, sécuriser et fiabiliser l'infrastructure tout en respectant les contraintes associatives et réseau.

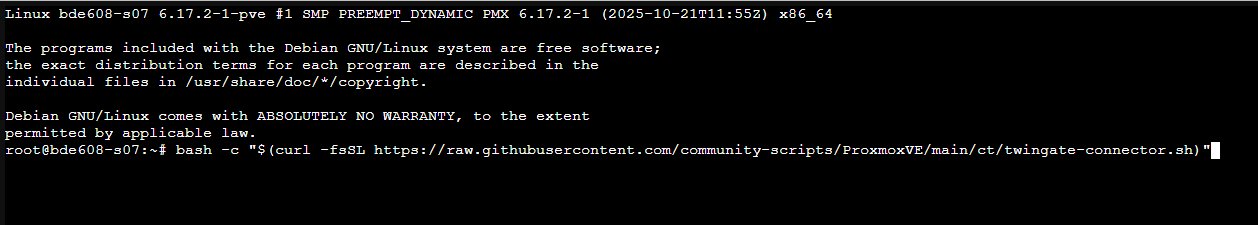

SIA BDE INSA Lyon · SP1

Proxmox & Twingate — Accès sécurisé aux VMs

🎯 Connecter le nouveau Proxmox au réseau interne via Twingate

-

🖥️

Nouveau Proxmox VERecréation des VMs · redéploiement scripts GitLab

-

🔒

Configuration TwingateConnexion au ZTNA existant · 3 Remote Networks configurés

-

🔀

Bridge interne dédiéContourner la whitelist MAC imposée par l'infra INSA

-

🛠️

Tests sur serveurs vieillissantsBudget asso limité · faire avec les moyens du bord

✅ Bilan Technique

- ›Migration : Infrastructure Proxmox opérationnelle

- ›Accès distants : Twingate connecté au réseau interne

- ›Autonomie : Déploiement VM sans demande whitelist

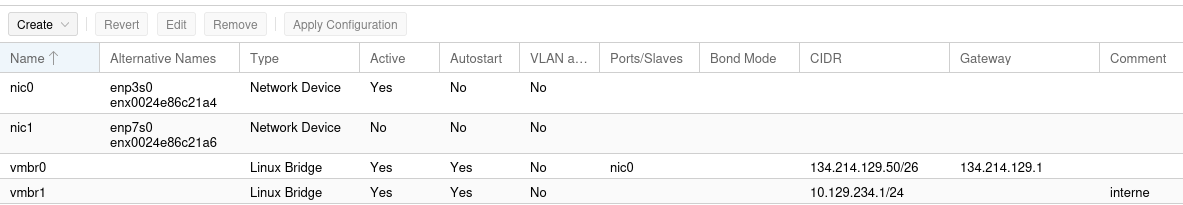

🖥️ Config réseau Proxmox — Bridges vmbr0 / bridge interne

🔒 Installation Twingate · LXC shell

SIA BDE INSA Lyon · SP1 — Architecture

Contourner la whitelist MAC INSA

🌐 Bridge interne dédié · Déploiement autonome sans demande d'autorisation

🌐 Architecture réseau — Contrainte INSA

🌍 Internet WAN

↓

🏛️ Infra INSA (externe) 134.214.129.0/24

⚠️ Whitelist MAC requise à chaque nouvelle VM

↓

🖥️ Host Proxmox SIA vmbr0

↓

🔀 Bridge interne (ma config) 10.129.234.0/24

✅ Aucune whitelist MAC nécessaire

🐧 Ubuntu

💾 Backup

🌐 Sites assos

🔐 Twingate

⚠️ Le problème

- ›Le SIA dépend du réseau INSA (134.214.129.0/24)

- ›Chaque nouvelle VM → demande MAC whitelist au service INSA

- ›Processus lent et bloquant pour une asso bénévole

💡 Ma solution

- ›Création d'un bridge interne (10.129.234.0/24)

- ›Les VMs passent par ce réseau → zéro dépendance INSA

- ›Autonomie totale pour déployer de nouvelles VMs

- ›Twingate expose les VMs en sécurité vers l'extérieur

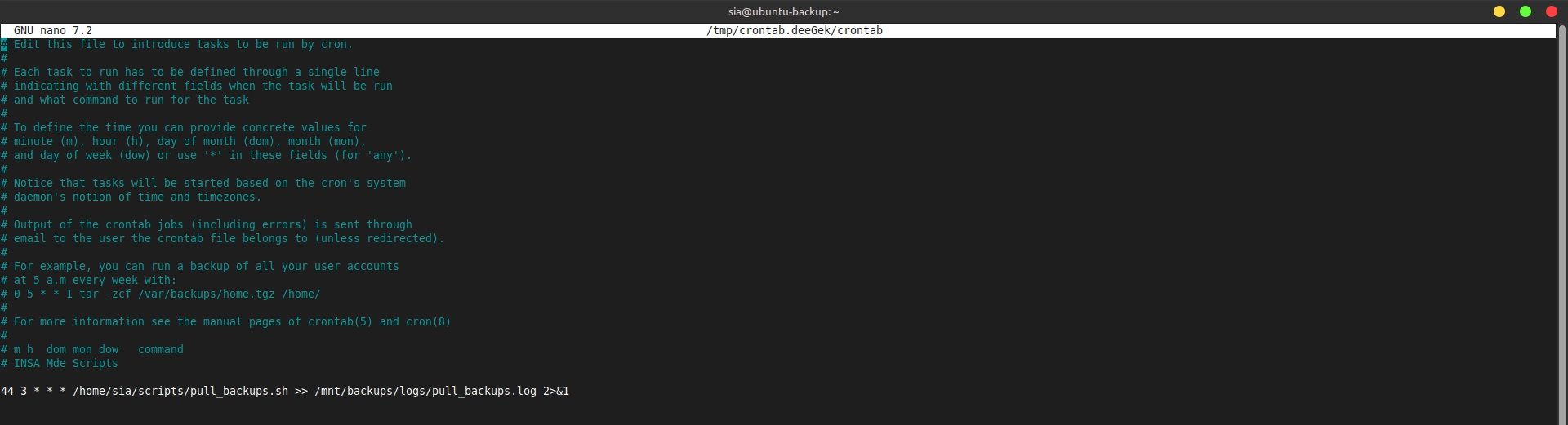

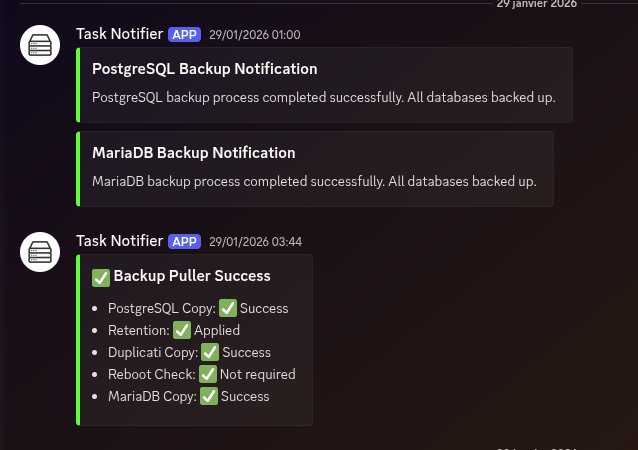

SIA BDE INSA Lyon · SP2

Serveur de Backup Automatisé

🎯 Garantir la récupération des données — Règle du 3-2-1

- 🐧VM Ubuntu dédiéeCentralisation sous le nouveau Proxmox

- ⚙️Scripts Bash + CrontabBDD + fichiers automatisés

- ☁️Rclone → CloudExternalisation chiffrée

- 🔔Webhook DiscordAlertes temps réel : succès / échec

🗄️

BDDMySQL

⚙️

ScriptCrontab

☁️

RcloneCloud

🔔

DiscordAlerte

🗓️ Politique de rétention

Quotidien

7 jours

Hebdomadaire

4 semaines

Mensuel

12 mois

✅ Bilan

- ›Règle 3-2-1 · Rétention 3 niveaux · Zéro intervention manuelle

⚙️ Tâche Crontab · Script Bash

🔔 Notification Discord · Backup success

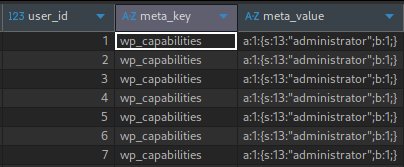

SIA BDE INSA Lyon · SP3

Incident WordPress — SecOps

🎯 Contenir, analyser et corriger une cyberattaque réelle

-

🦠

Vecteur : ClickFixInjection PHP via plugin vulnérablePlugin vulnérable → Backdoor PHP

- 🔎Analyse forensiqueLogs Apache · PHP obfusqué · BDD compromise

- 🩹RemédiationNettoyage BDD · Backdoor supprimée · WAF

Code PHP obfusqué

Comptes piratés BDD

✅ Bilan Technique

- ›Gestion de crise : Processus complet en conditions réelles

- ›Analyse : Identification vecteur + étendue de compromission

- ›Durcissement : WAF + politique MàJ plugins

- ›Lien veille : ClickFix = tendance 2025-2026 identifiée

3. Épreuves E4-E5 · Veille Technologique

Ransomwares & Cybercriminalité 2025-2026

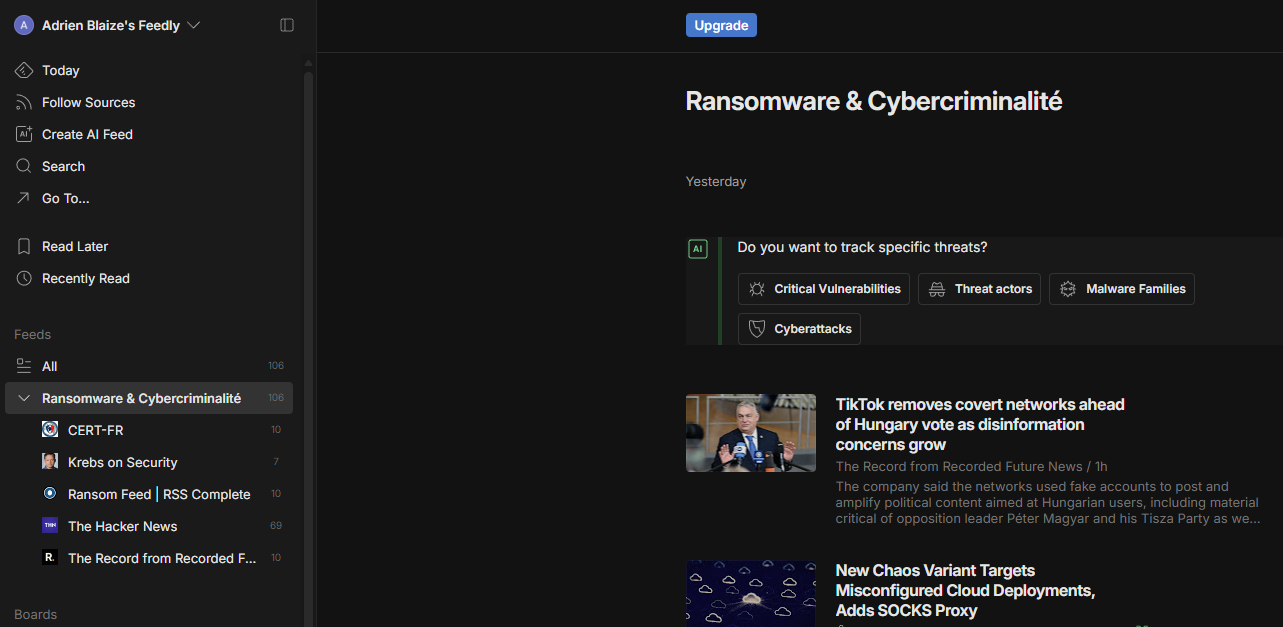

🔐 Feedly · 5 sources · Synthèses mensuelles sur mon portfolio

-

🔄

Démarche en 4 étapesCollecter → Trier → Analyser → Diffuser

-

🗞️

5 flux surveillés via FeedlyCERT-FR · The Hacker News · Ransomfeed.it · Krebs · The Record

-

📝

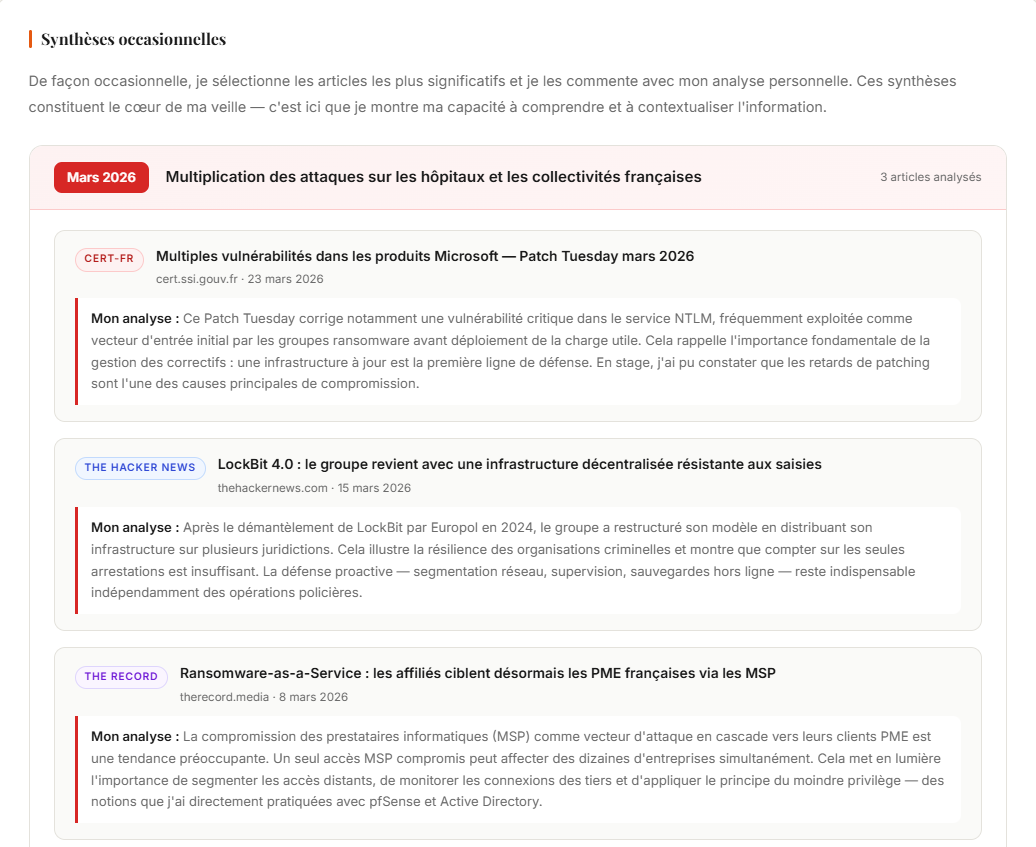

LivrableSynthèses analytiques ocasionnelles · Portfolio

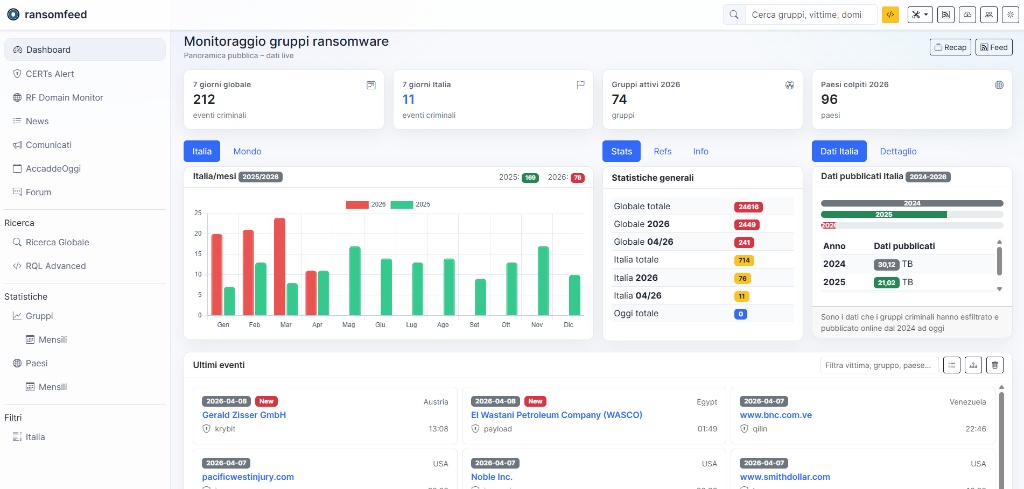

Ransomfeed.it

Ma Synthèse

🔥 Tendances identifiées

🔓

Vulnérabilités NTLM Critique

Vecteur initial ransomware. Le patching reste la 1ère défense.

💀

LockBit 4.0 Élevé

Décentralisation post-démantèlement Europol. Les arrestations ne suffisent pas.

🔗

Ciblage MSP via RaaS Tendance

Attaques en cascade vers les PME → modèle Zero Trust obligatoire. Lien direct avec ma SP1 SIA.

Bilan de mon parcours

Ce que ces 2 années m'ont apporté

⚙️

Compétences techniques

Socle technique SISR consolidé

- Infra : Proxmox, Active Directory, Azure

- Réseau : VLANs, Twingate, bridges

- Sécu : WAF, forensique, PingCastle

- Automation : Bash, Crontab, GitLab CI

- ITAM : GLPI, Snipe-IT, Intune

🤝

Savoir-être

Compétences humaines développées

- Autonomie : Projets menés en solo

- Adaptation : 2 environnements contrastés

- Rigueur : Procédures ITAM, forensique

- Gestion de crise : Incident WordPress

- Communication : Support utilisateurs

🎯

Projet professionnel

Ambition post-BTS

- Spécialisation : Cybersécurité opérationnelle

- Licence Pro ESSIR en alternance

- Objectif métier : Admin sys/réseau → SecOps

- Veille continue via mon portfolio

- Éthique : Open source & collaboration

💬

Du support N1 chez Paredes à l'analyse forensique au SIA : un parcours qui m'a fait passer de technicien à administrateur autonome.

Merci de votre

écoute

Je suis à votre disposition pour échanger.

🎓

Adrien BLAIZE · BTS SIO SISR

🏢

2 stages · 5 SP

🔐

Veille Ransomwares

🌐

007adr.github.io/Portefolio